L'intelligence artificielle est une épée à double édition. Nous ne pouvons pas nier que le secteur de la technologie a révolutionné, il a aidé à optimiser les temps de travail et les flux et a même changé la façon dont nous recherchons des informations en ligne. Cependant, les pirates informatiques en profitent également pour renforcer leurs logiciels malveillants et trouver des techniques d'attaque encore plus complexes. Aujourd'hui, nous allons parler de Koske, Un logiciel malveillant nouveau et dangereux pour Linux qui est né grâce à l'IA.

Selon un rapport technique publié par la société de cybersécurité Sécurité aqua Le 24 juillet 2025, nous venons de connaître l'existence d'une nouvelle menace qui provoque de vrais maux de tête aux utilisateurs de Linux. Ceci est caractérisé par le fait de s'appuyer sur l'intelligence artificielle pour créer une menace capable de devenir totalement inaperçue, à la fois lors du téléchargement et de l'exécution sur le PC et une fois installé sur le PC pour essayer de le détecter.

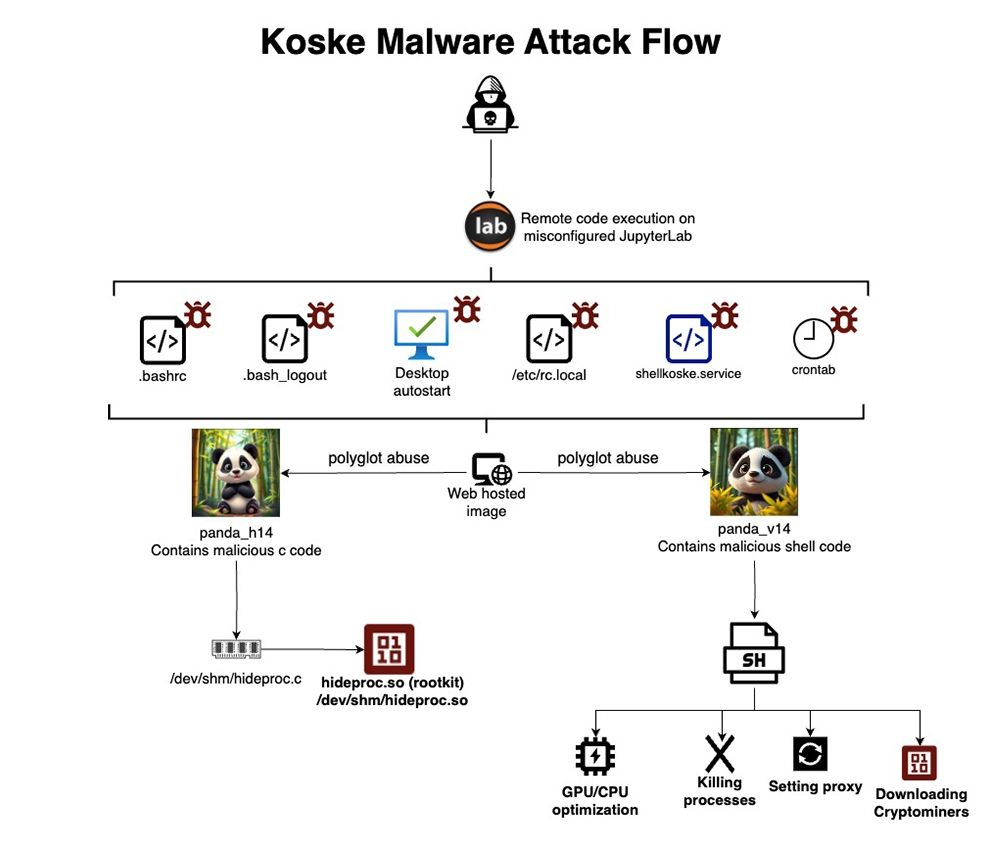

Koske SE cacher dans les images jpeg, Donc, qu'est-ce qui est apparemment une photo normale, en réalité, c'est un véritable cheval de Troie. Ce malware n'utilise pas la stéganographie typique (masquer les messages ou les données dans le code d'une photo), mais profite d'une nouvelle technique, Abus de fichiers polyglottetrès compliqué à détecter.

| Approche | Raison technique | Défaillance du système |

|---|---|---|

| Estéganographie | Altera bits du fichier (par exemple: en pixels). | Les scanners alertent les incohérences des données. |

| Abus de fichiers polyglotte | Maintient la structure légitime du fichier (en-têtes valides, métadonnées). | Scanners Ils n'inspectent pas A après EOI octets. |

Cette nouvelle méthode fait est Ajouter du code exécutable à la fin du fichierce qui rend la photo ouverte, les scripts et le binaire sont exécutés directement dans le RAM.

Les pirates informatiques téléchargent la photo sur des serveurs de stockage de photos gratuits, afin qu'ils puissent facilement le distribuer via les réseaux sociaux sans soutenir. La société de sécurité a analysé le code des logiciels malveillants et a réalisé qu'elle était conçue très modulaire, en utilisant du code propre, très bien commenté et avec des techniques de programmation défensive, quelque chose d'inhabituel dans les logiciels malveillants créés par les pirates. Il a même des fonctions pour détecter et corriger les problèmes de réseau. Cela nous amène à penser que les logiciels malveillants ont été créés avec l'aide d'une intelligence artificielle assez avancée.

Comment fonctionne ce logiciel malveillant

Les pirates informatiques utilisent des photos de Panda de conception adorable comme voie de transmission de logiciels malveillants. Il est vrai que certaines conditions doivent être données, comme La visionneuse d'image est vulnérableou que l'utilisateur a donné des permis d'exécution à la photo. Mais, lorsque l'utilisateur ouvre une photo infectée, son système Linux est automatiquement infecté.

La première chose que fait Koske est d'assurer sa persistance. Pour ce faire, il modifie plusieurs archives du système, telles que .BBBRC, RC.Local ou les chronjobs, et créer des services SystemD. Il masque également un rootkit dans ld_preload et empêche la détection lors de l'utilisation de commandes telles que « LS » ou « PS ». Une fois dans le système, ce qui suit est Éliminez les règles des pare-feu iptables et modifier la configuration du DNS en celles de Google et CloudFlare pour éviter le filtré et la détection des menaces à travers eux. Et, une fois prêt, l'attaque commence.

L'étape suivante consiste à analyser le type de processeur et de GPU qui utilise le système infecté et calcule, d'une liste totale de 18 crypto-monnaies (y compris Monero et Ravencoin), qui est la mine la plus rentable. Si l'exploitation minière échoue, le groupe d'extraction ou de devises change automatiquement.

Comment nous protéger de Koske

Koske est probablement l'un des logiciels malveillants les plus dangereux créés par le que nous avons vu jusqu'à présent. Et, bien qu'il ne se concentre que sur la crypto-monnaie (et ne vole pas les données utilisateur ni ne figure les données), c'est une voie de ce qui va arriver. Si vous êtes un utilisateur Linux (Windows et MacOS, pour l'instant, ils ne sont pas vulnérables) et que vous voulons vous protéger, nous vous laisserons une série de conseils et de recommandations:

- Gardez votre système d'exploitation et tous les packages, toujours mis à jour.

- Utilisez des outils, tels que Apparmor ou Selinux, pour limiter la portée de chaque processus.

- N'utilisez pas de racine chaque fois que ce n'est pas nécessaire. Moins l'utilisateur a des autorisations, mieux c'est.

- Surveiller les modifications dans les fichiers .BBRC, Cron et RC.Local, ainsi que dans les services SystemD. Vous pouvez utiliser des outils, tels que Auditd ou Tripwire, pour contrôler ces modifications inattendues.

- Réglez votre pare-feu (iptables, UFW ou NFTable) pour bloquer les connexions indésirables. Il établit des politiques strictes avant la modification du DNS.

- Évitez d'exécuter des scripts non sécurisés.

- Installez des logiciels antivirus, tels que Clamav, Chkrootkit ou LMD.

- Utilisez l'outil RKHUNTER pour analyser le système et détecter les rootkits possibles.