Utiliser Linux est souvent synonyme de sécurité, mais cela ne veut pas dire qu’il s’agit d’un système d’exploitation insurmontable. En fait, pendant de nombreuses années, il a été beaucoup plus sécurisé que Windows car, en raison de sa faible part de marché, les pirates ne l'ont pas recherché. Cependant, à mesure que les utilisateurs gagnent, comme cela s'est produit avec macOS, les vulnérabilités sont réapparues. Et aujourd'hui, nous avons découvert une nouvelle faille de sécurité très grave qui affecte principalement la version de bureau d'Ubuntu.

Bien que tous les systèmes d'exploitation puissent présenter de petits bugs ou erreurs pouvant compromettre la stabilité ou la sécurité des utilisateurs, à cette occasion, un groupe de chercheurs en sécurité de la firme Qualys vient d'annoncer un bug assez sérieux dans la distribution star de Canonical, Ubuntu. Cette vulnérabilité, bien que complexe à exploiter, permet à un attaquant non privilégié d'accéder aux autorisations root sur le système, le niveau le plus élevé sous Linux.

Cet échec, oui, ne peut pas être exploité à distancemais nécessite un accès local à l'ordinateur (par exemple, un compte utilisateur ou l'exécution préalable de code). De plus, il ne nécessite aucun type d’interaction de la part de l’utilisateur. Cela signifie qu'il peut passer inaperçu, ce qui augmente considérablement le risque sur les ordinateurs partagés, les postes de travail d'entreprise, les laboratoires, les postes de travail avec plusieurs utilisateurs ou les systèmes sur lesquels un attaquant a déjà réussi à exécuter du code avec des autorisations limitées.

L'équipe de sécurité Ubuntu et les équipes Snapd ont publié des correctifs pour le score CVSS 7.8 CVE-2026-3888.

Lisez comment adresser : https://t.co/aPDNJ31nGI

Depuis discours.ubuntu.com

18 mars 2026 • 14h57

Cette vulnérabilité, enregistrée sous CVE-2026-3888apparaît en raison du comportement inattendu de deux éléments de l’environnement. D'une part nous avons confinement instantanéun binaire avec des autorisations élevées qui est responsable de la création de l'environnement isolé dans lequel les applications Snap s'exécutent, et d'autre part est fichiers systemd-tmpresponsable du nettoyage des répertoires temporaires tels que /tmp lorsqu'il détecte un ancien contenu. Le problème apparaît lorsque ce processus de nettoyage supprime un répertoire privé dont Snap a besoin pour créer son bac à sable. Ainsi, si un attaquant parvient à le recréer avant qu'il ne soit à nouveau utilisé, il peut profiter de cette situation pour se faufiler dans du contenu malveillant et finir par l'exécuter avec les privilèges root.

Après enquête, Canonical a classé la vulnérabilité comme hautement prioritaire et lui a attribué un score CVSS de 7,8 points. Cependant, ce score est dû au fait que l'exploitation n'est pas immédiate, car elle dépend du cycle de nettoyage automatique du système, qui peut être de 30 jours dans le cas d'Ubuntu 24.04, ou seulement de 10 jours dans le cas de versions plus modernes du système. Cela rend l’attaque très complexe, mais ne réduit pas l’impact final si elle est menée à bien.

Comment nous protéger des échecs dans Ubuntu

Canonical a déjà développé un correctif pour protéger votre système de cette faille de sécurité et le déploie déjà sur tous les systèmes. Pour nous protéger, ce que nous devons faire est d'ouvrir le gestionnaire de mise à jour de notre système, de rechercher les nouveaux correctifs disponibles et de les télécharger pour les appliquer à notre système. Une fois terminé, il nous demandera de redémarrer le système et, lorsqu'il redémarrera, nous serons protégés.

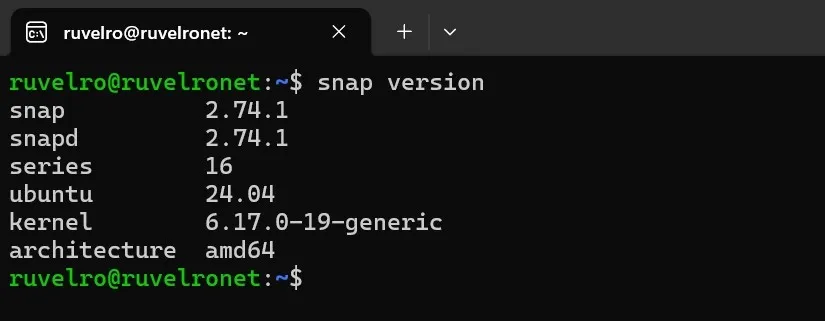

Pour vérifier si nous sommes protégés, nous devons exécuter « snap version » et vérifier la version qui apparaît. Celui-ci doit être égal ou supérieur à 2,73.

Bien entendu, Canonical a eu des problèmes avec la première version du correctif, USN-8102-1, qui introduisait une régression dans Ubuntu 24.04 LTS lors de l'installation du package. Cependant, peu de temps après, Canonical a publié le correctif USN-8102-2 et celui-ci a déjà été corrigé sans qu'aucun nouveau problème ne soit signalé.

Questions et réponses essentielles Il s'agit d'une vulnérabilité d'élévation de privilèges dans Ubuntu liée aux fichiers snapd et systemd-tmp qui peut donner un accès root à un attaquant local.

Les sources le placent principalement sur Ubuntu Desktop 24.04 et versions ultérieures, bien que Canonical ait également distribué des correctifs pour d'autres branches maintenues d'Ubuntu.

Pas selon les informations publiées. L'attaquant a besoin d'un accès local au système, même si aucune interaction de l'utilisateur n'est requise.

Mettez à jour Snapd vers la version fixe disponible pour votre version d'Ubuntu et redémarrez ensuite votre ordinateur.

Dans Ubuntu 24.04, pas complètement, car Canonical a publié un deuxième avis, USN-8102-2, pour corriger une régression introduite par la première mise à jour.

Qu’est-ce que CVE-2026-3888 ?

Quelles versions d’Ubuntu sont-elles concernées ?

Peut-il être exploité à distance ?

Que dois-je faire pour me protéger ?

Le premier patch était-il suffisant ?