Un logiciel de l'importance du système d'exploitation Microsoft doit s'occuper de la sécurité de ses centaines de millions d'utilisateurs. Mais les acteurs malveillants sont parfois en mesure de sauter toutes ces mesures et d'infecter tous les équipements Windows.

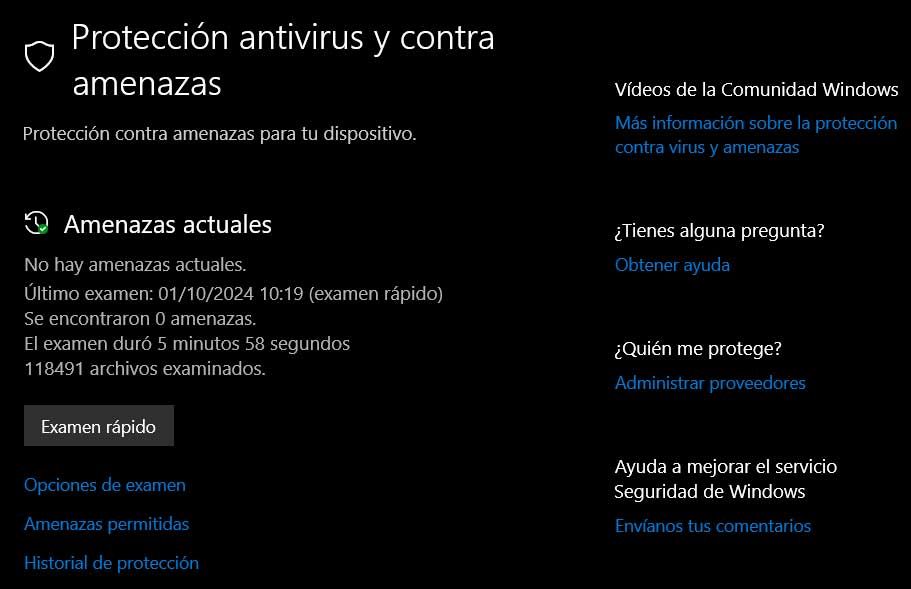

C'est quelque chose que nous avons déjà pu vérifier plusieurs fois au cours des dernières années et qu'il semble que cela se soit reproduit. Nous vous disons tout cela parce que vous venez de découvrir un Échec de la sécurité important dans le système Microsoft lui-même Incapacité à l'antivirus Intégré dans Windows. Ici, nous nous référons à Microsoft Defender, une solution de sécurité dans laquelle de plus en plus les utilisateurs font confiance et que l'entreprise n'arrête pas d'améliorer.

Par conséquent, précisément le problème qui dérive que cette récente vulnérabilité capable de sauter la première ligne de défense de notre équipe basée sur Windows. Nous vous disons tout cela car il vient de détecter une campagne assez alambiquée qui parvient à ignorer la protection de Microsoft, afin que tout le monde puisse devenir victime. Le danger principal est donné parce que l'attaque en tant que telle tire parti d'une composante totalement légitime du propre Système opérateur.

La première chose que nous devons garder à l'esprit est qu'il s'agit d'une attaque qui est basée sur deux étapes bien différenciées et qui utilisent lui-même des composants essentiels de Windows. Il faut dire qu'il est basé sur une technique qui est connue comme apporter votre propre conducteur vulnérable ou Byovd. Comme vous pouvez l'imaginer, utilisez ces petits logiciels essentiels dans le système Microsoft pour accéder au reste des données stockées dans notre équipement.

La société de cybersécurité de sécurité GuidePoint vient de révéler cette campagne d'attaque sophistiquée qui exploite une vulnérabilité de Windows pour neutraliser Microsoft Defender. Le rapport publié indique que les attaquants utilisent la technique BYOVD susmentionnée pour obtenir le contrôle du système au niveau du noyau.

Ce sont les deux étapes de la vulnérabilité dangereuse de Windows

Eh bien, pour que nous ayons une idée plus approximative, tout d'abord l'attaque utilise une vulnérabilité existante dans un contrôleur légitime du système d'exploitationrwdrv.sys. Gardez à l'esprit que ce pilote appartient à l'application appelée Throttlastop, connue pour l'optimisation des performances des performances de la Processeurs Intel. Ainsi, les attaquants ont un accès au niveau du noyau à notre PC avec des autorisations élevées sur le système d'exploitation.

Ensuite, commence la deuxième étape de l'attaque en tant que telle. Et une fois que les logiciels malveillants ont le contrôle du système, les attaquants utilisent ces permis élevés pour charger le leur Conducteur malveillant appelé hlpdrv.sys. Vous devez savoir que l'objectif de ce petit logiciel n'est autre que de modifier quelque chose d'aussi important que le Enregistrement Windows. Tout cela afin de désactiver complètement les mesures de protection de l'antivirus intégré dont nous parlons auparavant, Microsoft défend.

De cette façon, tapez malware ransomware Il est installé dans le système sans que l'utilisateur en soit au courant. Par conséquent, ici, il est plus important que jamais de garder l'antivirus qui fait partie de notre équipe, qu'il soit intégré à Windows lui-même ou à tout autre tiers. De même, nous devons nous méfier des pages Web suspectes à partir desquelles nous abaissons le contenu et ne cliquant pas sur les liens d'étrangers qui nous suivent par e-mail.

Et, comme nous le voyons, tout Mesures de mise en garde Ils sont rares lorsqu'ils nous gardaient à l'abri des attaques malveillantes les plus récentes, comme c'est le cas dans le cas maintenant. Il est également conseillé de mettre à jour ThrotTlastop pour avoir la version 9.6 ou plus qui corrige la vulnérabilité dans le pilote rwdrv.sys que nous mentionnons auparavant.

| Type d'indicateur | Valeur | Description |

|---|---|---|

| Conducteur vulnérable | rwdrv.sys |

Conducteur légitime de ThrotTlastop utilisé pour l'accès initial. |

| Conducteur malveillant | hlpdrv.sys |

Conducteur chargé par les attaquants pour désactiver la défense. |

| Clé d'enregistrement | HKLMSystemCurrentControlSetServiceshlpdrv |

Persistance du conducteur malveillant dans le registre Windows. |

| Extension de fichier | .akira |

Extension ajoutée aux fichiers cryptés par ransomware. |