Malgré le potentiel et les fonctionnalités du système d'exploitation Windows de Microsoft, la vérité est que son utilisation comporte certains risques. Et des acteurs malveillants du monde entier se cachent pour tenter d’accéder à nos ordinateurs en profitant de toutes sortes de vulnérabilités.

C'est précisément le cas qui nous occupe dans ces lignes ; Nous parlons d’une faille de sécurité qui est également en vente en ce moment sur le Dark Web. Nous vous racontons tout cela car on vient de découvrir qu'une série de hackers populaires vendent actuellement un exploit Windows pour 220 000 $. Pour nous donner une meilleure idée, nous vous dirons que cette faille de sécurité fait directement référence à une fonctionnalité aussi importante que les services Bureau à distance de Windows.

C'est la vulnérabilité de Windows à vendre

De cette façon, l’exploit que nous avons mentionné accorde en réalité à l’attaquant potentiel des autorisations au niveau du système sur un ordinateur Windows compromis. En réalité, il s'agit d'une vulnérabilité Zero Day qui compromet les ordinateurs des victimes dans certaines circonstances. L'identifiant de la faille de sécurité elle-même est CVE-2026-21533 et permet à un attaquant de manipuler une clé de registre Windows.

Cela fait référence à la configuration du service de protocole TermService et élève ses autorisations au niveau du système. Bien entendu, pour que l’exploit fonctionne, l’attaquant doit disposer d’un accès authentifié à l’ordinateur local. Cela signifie que les pirates devraient accéder au système, probablement via un certain type de attaque de phishing précédent.

Tout cela dans le but d'inciter les utilisateurs à télécharger des fichiers malveillants qui leur donnent accès au PC et à lancer l'attaque elle-même. Ce qui est curieux dans tout cela, c'est que cet exploit avait déjà été corrigé à l'époque par Microsoft lui-même. Le la vulnérabilité a été corrigée dans le cadre de la mise à jour du Patch Tuesday de février 2026 dernier. Cela a affecté plusieurs versions de Windows 10 et Windows 11.

Par conséquent, les attaquants tentent actuellement de tirer parti des ordinateurs individuels et professionnels qui ne sont pas mis à jour pour pirater ces systèmes Windows vulnérables.

Comment se protéger contre ce type d'attaques sous Windows

Par conséquent, à ce stade, il n'est pas difficile d'imaginer que pour protéger nos équipements de cette vulnérabilité à vendre et bien d'autres, la meilleure chose que nous puissions faire au début est de garder Windows à jour à tout moment. La raison principale de tout cela est que Microsoft corrige généralement ces failles de sécurité le plus rapidement possible afin que les utilisateurs malveillants ne puissent pas profiter de tout cela.

| Indicateur | Valeur | Fontaine |

|---|---|---|

| Score CVSS 3.1 | 7,8 (élevé) | NIST NVD |

| Systèmes concernés | Windows 10 (1809+), Windows 11 (21H2+) | Microsoft MSRC |

| Type de vulnérabilité | Élévation des privilèges (EoP) | MITRE |

| Correctif de sécurité | KB5034441 | Catalogue Microsoft Update |

Dans le même temps, nous devons également éviter de télécharger des fichiers potentiellement dangereux, et cela s'étend aux pièces jointes qui nous parviennent via le réseau. e-mail. Ainsi, nous parvenons à ne pas devenir victimes des nombreuses attaques de phishing actives en ce moment.

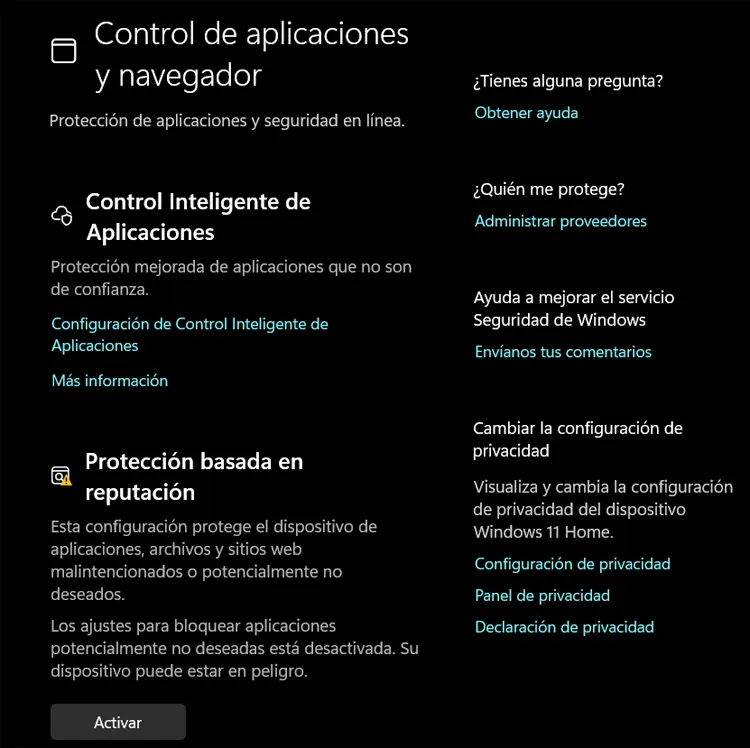

Il est également important, comme nous vous l'avons dit à plusieurs reprises, de conserver à tout moment un antivirus actif et mis à jour sur notre système Windows. Cela nous protégera de l’arrivée de tous types de codes malveillants cachés dans des fichiers qui pourraient atteindre notre ordinateur à tout moment.

Ce sont des méthodes basiques pour protéger tout ce que nous avons stocké sur notre ordinateur et ne pas devenir victimes de ce type de vulnérabilités qui pourraient être considérées comme trop fréquentes.

Questions fréquemment posées sur la vulnérabilité de Windows La vulnérabilité affecte plusieurs versions de Windows 10 et Windows 11 qui n'ont pas installé les dernières mises à jour de sécurité.

Oui. Si la mise à jour de sécurité Microsoft de février 2026 n'est pas installée sur votre système d'exploitation, votre ordinateur est vulnérable à cet exploit.

Le moyen le plus efficace de nous protéger consiste à installer toutes les mises à jour Windows en attente.

Quelles versions de Windows sont concernées ?

Suis-je en danger si je n’ai pas mis à jour mon équipement ?

Comment puis-je me protéger de cette attaque ?